Комбинация одноранговых и централизованных сетей Способы распространения вирусов в сетях Вирусы в централизованных сетях Вирусы в комбинированных сетях Вирус в оперативной памяти сервера Защита от вирусов одноранговых сетей Microsoft AddOn for Workgroups Microsoft Windows for Workgroups версии 3.11 Защита сети Novell NetWare версии 3.12 Защита сети на базе сервера IBM LAN Server для OS/2

4 вирусы и локальные сетиСетевые технологии внедряются с невиданными темпами. В последнее время большинство фирм, имеющих хотя бы несколько персональных компьютеров, объединяют их в одноранговые локальные сети или локальные сети с выделенными серверами. Широкое распространение локальных сетей вызвано тем, что они позволяют поднять качество работы пользователей на новый уровень, при этом экономятся значительные материальные средства. Локальные сети позволяют объединить ресурсы многих компьютеров, сделав их доступными для всех пользователей сети. Например, фирма может приобрести один дорогостоящий лазерный принтер и подключить его к сети. В этом случае любой пользователь сможет печатать на нем так, как будто бы этот принтер подключен к его компьютеру. Другая возможность, которая появляется при объединении компьютеров в сеть - совместное использование дисковой памяти. Можно установить на одном из компьютеров, подключеном к сети, диск большой емкости (скажем, несколько Гбайт) и предоставить доступ к этому диску для всех или некоторых пользователей. Так как локальные сети передают информацию очень быстро, пользователи могут работать с сетевыми дисками как с локальными, передавая информацию с одного компьютера на другой. Однако у всякой медали есть обратная сторона. И если пользователи локальной сети могут легко передавать файлы друг другу, то вместе с ними также легко могут распространяться и компьютерные вирусы. Novell.3120, Novell.3128 Опасные резидентные вирусы. Если на рабочей станции загружена сетевая оболочка Novell NetWare, вирусы Novell.3120, Novell.3128 предпринимают попытку "взлома" системы защиты файл-сервера. Содержат в своем теле следующие строки: HYPERVISOR, SECURITY_EQUALS, SUPERVISOR, GROUPS_I'M_IN, PASSWORD, IDENTIFICATION, IDENTIFICATIONThe, Hypervisor, LOGIN_CONTROL, SYS:SYSTEM/SYS:LOGIN/, NET$BIND.SYS, NET$BVAL.SYS NET$OBJ.SYS NET$PROP.SYS NET$VAL.SYS, SECURITY_EQUALS, SUPERVISOR, GROUPS_I'M_IN, PASSWORD, IDENTIFICATION, IDENTIFICATIONThe, LOGIN_CONTROL В этой главе мы расскажем вам, как можно защитить локальную сеть персональных компьютеров от вирусного вторжения. При этом мы начнем с использования чисто административных мер (которые сами по себе являются достаточно эффективными), а закончим описанием методик применения специализированных сетевых антивирусных программ. Разновидности локальных сетейТак как методы защиты локальных сетей от вирусов сильно зависят от архитектуры сети, перед описанием конкретных приемов защиты и методик мы немного расскажем о том, какие бывают локальные сети. Все существующие на данный момент локальные сети по своей архитектуре можно разделить на три группы. К первой группе относятся небольшие одноранговые сети, объединяющие несколько компьютеров. Такие компьютеры называются рабочими станциями сети. В одноранговой сети все рабочие станции равноправны и равнозначны с точки зрения выполняемых ими функций. Каждая рабочая станция может предоставить в распоряжение всех пользователей сети свои ресурсы, например, принтер, диски или факс-модем. Вторая группа локальный сетей - это сети с так называемым выделенным сервером (в сети может быть несколько выделенных серверов) или централизованные сети. В таких сетях один или несколько компьютеров выделяют свои ресурсы в коллективное пользование. При этом рабочие станции имеют доступ к сетевым принтерам и дискам, подключенным к серверу, но не к принтерам и дискам других рабочих станций. По своей идеологии эта группа сетей противоположна первой, объединяющей ресурсы рабочих станций. Сети третьей группы на самом деле есть ни что иное, как комбинация одноранговых сетей с сетями второй группы, использующими выделенные серверы. При использовании такого конгламерата получается, с одной стороны, удобное взаимодействие между отдельными рабочими станциями, с другой - возможность обращения к централизованным ресурсам выделенных серверов (например, к серверам баз данных или почтовым серверам). Одноранговые сетиК одноранговым сетям относятся такие средства, как Novell NetWare Lite, Microsoft Windows for Workgroups, Microsoft Windows 95, Lantastic и другие. Программное обеспечение перечисленных выше одноранговых сетей позволяет выделить ресурсы любой рабочей станции в коллективное пользование. На рис. 4.1 показан пример небольшой одноранговой сети, состоящей из четырех рабочих станций. К одной из рабочих станций подключен лазерный принтер.

Рис. 4.1. Пример организации простейшей одноранговой сети Каждый пользователь сети любого типа имеет свой идентификатор. В крупных сетях идентификаторы пользователей и пароли для подключения к сети назначает специально выделенный для этого человек - системный администратор или, как его еще называют, супервизор сети. В одноранговой сети пользователи сами выбирают и устанавливают свои идентификаторы. Пользователи одноранговой сети самостоятельно выделяют ресурсы своих рабочих станций в коллективное пользование. При этом они могут указывать разрешенный вид доступа: полный доступ на чтение и запись, доступ только на чтение, никакого доступа. Дополнительно пользователь одноранговой сети может указать, что для получения доступа к ресурсам его рабочей станции другие пользователи сети должны указать пароль. В примере, приведенном на рис. 4.1, рабочая станция пользователя с идентификатором ivanov имеет доступ к локальным ресурсам (диски a:, b: и c:), и к сетевым ресурсам рабочих станций boss (диск c:) и sizov (диск d:). Пользователь с идентификатором petrov дополнительно имеет доступ к сетевому принтеру, подключенному к рабочей станции пользователя с идентификатором boss. Что же касается пользователя boss, то в данном случае он не подключен ни к одному сетевому ресурсу. Как выглядят для пользователя рабочей станции сетевы ресурсы других рабочих станций? Точно также, как и собственные, локальные. Этот момент очень важен для понимания способа распространения вирусов в одноранговой сети. После подключения к сетевому диску, расположенному на другой рабочей станции, пользователь получает в свое распоряжение еще одно дисковое устройство. И хотя физически это устройство может находится в другой комнате или на другом этаже здания, с ним можно работать таким же образом, что и с локальным. Необходимо, однако, помнить, что если вы записываете файл на такой сетевой диск, он немедленно становится доступным пользователю той рабочей станции, что предоставила этот диск в коллективное пользование. Аналогично, если вы предоставили свой локальный диск в коллективное пользование, и не установили никакого ограничения доступа на запись, будьте готовы к тому, что на нем в любой момент могут появится новые файлы (а также исчезнуть старые!). Если сетевой диск или каталог доступен для вас на запись и ваша рабочая станция заражена вирусом, произойдет заражение сетевого диска или каталога Поэтому если кто-нибудь запишет на ваш диск зараженную программу и вы запустите на выполнение, вирус может поразить ваш компьютер. Более того, если вы имеете доступ на запись к другим сетевым дискам, вирус может заразить и те компьютеры, к дискам которого у вас есть доступ. Если же у вас есть доступ на запись ко всем дискам всех рабочих станций сети, начнется локальная вирусная эпидемия. Сети с выделенными серверамиВ сетях с выделенными серверами один или несколько компьютеров выполняют специальные функции. Они служат только для выделения ресурсов в коллективное пользование со стороны рабочих станций. Как правило, за экраном выделенных серверов пользователи не работают (часто к компьютерам, работающим в роли серверов, вообще не подключают ни клавиатуру, ни видеомонитор). Это повышает устойчивость сети и производительность серверов. На рис. 4.2 показана конфигурация локальной сети с одним выделенным сервером.

Рис. 4.2. Пример организации сети с выделенным сервером В этой сети имеется три рабочих станции и сервер с именем source. Выделенный сервер создается (или как еще говорят, генерируется) системным администратором. Он определяет имя сервера, а также имена сетевых ресурсов и права доступа к ним. В данном случае все пользователи имеют доступ к дисковым томам sys и users, а также к очереди печати laserprn. Эти сетевые ресурсы физически расположены на сервере, однако пользователи могут работать с ними почти также, как и с локальными ресурсами. Сети с выделенными серверами не предоставляют пользователям возможность получения доступа к ресурсам рабочих станций. Поэтому непосредственное взаимодействие пользователей, работающих, например, над одним проектом, в таких сетях затруднено. В результате для обмена файлами администратор создает на томах сервера каталоги, доступные всем пользователям на чтение и запись. Такие каталоги - потенциальный способ быстрого распространения вирусов по рабочим станциям сети. Кроме того, на дисках сервера обычно находятся программы, предназначенные для запуска с рабочих станций. Если в них окажется вирус, он также может “перескочить” на диск рабочей станции, запустившей зараженную программу. Вирусная защищенность одноранговых сетей зависит от пользователей. В противоположность этому, устойчивость к вирусам сети с выделенными серверами в значительной степени зависит от того, как системный администратор настроил права доступа пользователей к сетевым ресурсам. В нашей книге мы приведем конкретные рекомендации по такой настройке. Комбинация одноранговых и централизованных сетейМы уже говорили, что пользователи централизованных сетей чувствуют себя в изоляции друг от друга. Даже если компьютеры находятся рядом, нет никаких средств для того чтобы выделить локальный диск одной рабочей станции в пользование другой. Тем не менее, у центализованных сетей есть свои преимущества. Они более управляемы, так как находятся в полной власти системного администратора. Так как для сервера используется выделенный компьютер со специализированной сетвой операционной системой, быстродействие централизованной сети оказывается заметно выше, чем одноранговой. С другой стороны, одноранговые сети очень удобны для объединения рабочих групп пользователей. Современные одноранговые операционные системы, такие как Microsoft Windows 95, содержат в себе средства, позволяющие не просто обмениваться файлами или печатать на принтере соседа, но выполнять коллективную работу над одним документом, передавать по сети содержимое универсального буфера обмена Clipboard, “разговаривать” с помощью экрана и клавиатуры или даже проводить видеоконференции. Но системные администраторы не стоят перед выбором: установить им одноранговую сеть или централизованную. Можно использовать обе одновременно, дополняя высокую производительность централизованных сетей удобными средствами взаимодействия пользователей внутри рабочих групп, присущими одноранговым сетям. На рис. 4.3 показана комбинированная сеть, в которой пользователи имеют доступ не только к сетевым ресурсам сервера, но и к ресурсам других рабочих станций.

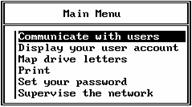

Рис. 4.3. Комбинирование централизованной и одноранговой сети Следует заметить, что администрирование комбинированных сетей намного сложнее, чем централизованных, так как в системе присутствует такая неуправляемая компонента, как пользователи рабочих станций. Выделяя в коллективное пльзование ресурсы своих рабочих станций, пользователи могут сильно ослабить защиту системы от вирусов и от несанкционированного доступа. В этом случае администратор должен сочетать меры по обеспечению безопасности централизованной сети с защитой рабочих станций и “воспитательной” работой среди пользователей. Способы распространения вирусов в сетяхРаспространение вирусов в одноранговых, централизованных и комбинированных сетях происходит по разному, однако результат практически всегда один и тот же - программы, расположенные на рабочих станциях и дисках сервера оказываются зараженными. Рассмотрим особенности распространения вирусов в перечисленных выше типах компьютерных сетей. Вирусы в одноранговых сетяхРаспространение вирусов в одноранговых сетях возможно благодаря тому, что пользователи предоставляют доступ на запись к дискам своих рабочих станций. Все происходит очень просто. Рано или поздно один из пользователей приносит дискету, зараженную загрузочным или файловым вирусом. При активизации вирус просматривает все диски, доступные на запись, и заражает расположенные там программы. Некоторые загрузочные вирусы, которые распространяются только через загрузочные секторы локальных дисков, не могут перейти через сеть на диски другой рабочей станции, даже если к этому диску имеется доступ на запись. Дело здесь в том, что для записи в загрузочные секторы необходимо использовать систему ввода-вывода, расположенную в BIOS, а эта система “не умеет” работать с секторами сетевых дисков. Способ записи вируса в загрузочные секторы, основанный на непосредственной работе с дисковым контроллером, также не подходит для сетевого диска, так как контроллер подключен к другой станции и его порты ввода-вывода абсолютно недоступны. Однако комбинированные файлово-загрузочные вирусы закрепляются в загрузочных секторах локального диска рабочей станции и заражает файлы, расположенные на всех дисках, доступных для записи. В том числе, разумеется, и файлы, расположенные на сетевых дисках, принадлежащих другим рабочим станциям. Если пользователь предоставил к своим дискам доступ только на чтение, но на них записаны зараженные программы, то другие пользователи смогут запустить такую программу. В результате этого их локальные диски окажутся зараженными. Вирусы в централизованных сетяхНесмотря на то что в централизованных сетях пользователи не имеют доступа к ресурсам других рабочих станций, имеется по крайней мере две возможности для распространения вирусов. Во-первых, вирус может попасть с одной из рабочих станций на диски сервера, доступные для записи, заразив записанные там программы. Когда пользователь другой рабочей станции запустит зараженную программу непосредственно с диска сервера или вначале перепишет ее на локальный диск и затем запустит ее там, рабочая станция окажется зараженной. Таким образом, через некоторое, возможно очень небольшое время, вирус попадет с сервера на вс рабочие станции сети и заразит их. Во-вторых, существует принципиальная возможность создания такого вируса, который сумеет подобрать пароль системного администратора и записать себя даже на диски, защищенные от записи. И все это несмотря на то, что современые сетевые операционные системы имеют достаточно мощную и надежную систему разграничения доступа. Однако известно: что один человек сделал, другой может сломать. Несмотря на то, что система паролей потенциально обладает высокой устойчивостью, усилия пользователей могут свести всю защиту на нет. Например, для того чтобы облегчить себе жизнь, они не задают пароли вообще или указывают в качестве пароля свое имя или фамилию, год рождения и т. п. Следите за тем, чтобы пользователи задавали пароли для подключения к сети Между тем существует список наиболее распространенных паролей, который доступен через электронные доски объявлений и, конечно же, имеется в распоряжении разработчиков вирусов. Таким образом, при подборе пароля вирусу не нужно перебирать громадное количество случайно выбранных комбинаций символов, а достаточно пройтись по указанному списку. Вероятность успеха при этом достаточно велика. Login-2971/2967, Login-2972/2968 Резидентный вирус. Заражает программы с расширением имени COM и EXE. При заражении COM-файла записывает четыре лишних байта. Плагиат на ставший классическим вирус M2C. Содержит многочисленные куски вируса M2C, ставшие после модификации “оригинального варианта” абсолютно бессмысленными. Собственное творчество автора направлено на определение чужих паролей в локальной сети. Для этого во время работы программы LOGIN.EXE перехавтываются коды символов, введенных с клавиатуры, которые затем накапливаются. В результате эти коды оказываются в зараженных файлах. Правильно настроив права доступа пользователей и саму систему управления доступом, системный администратор может значительно уменьшить опасность поражения вирусами дисков сервера. Существенную помощь в защите сервера могут оказать специальные антивирусные программы и аппаратные средства защиты, которые мы рассмотрим в нашей книге. Вирусы в комбинированных сетяхКак и следовало ожидать, в комбинированных сетях вирусы могут распространяться как непосредственно между рабочими станциями, так и через диски серверов. При этом вирусы могут попадать на диски, доступные для записи или же они могут предпринимать попытки подбора паролей для получения доступа к дискам, защищенным от записи. Взяв на себя ответственность по сопровождению комбинированной сети, для предотвращения возникновения вирусной эпидемии системный администратор должен защищать от вирусов не только сервер, но и рабочие станции. Вирус в оперативной памяти сервераТак как вирус является программой, для активизации он должен быть загружен в оперативную память, после чего вирусу должно быть передано управление. Когда вирус “живет” на рабочей станции, так и происходит. Пользователь запускает зараженную программу или загружает операционную систему с дискеты, зараженной загрузочным вирусом, в результату чего вирус тем или иным способом оказывается в оперативной памяти рабочей станции. Если же пользователь запускает зараженную программу непосредственно с диска сервера, вирус опять-таки попадает в оперативную память рабочей станции, с которой был выполнен запуск. Таким образом, обычный вирус, не рассчитанный специально для работы под управлением сетевой операционной системы, может изменить только содержимое файлов, расположенных на доступных для записи дисках. Но он не может изменить загрузочные секторы на дисках сервера, так как для этого вирус должен попасть в оперативную память сервера как программа и получить управление. Тем не менее, возможно создание таких вирусов, которые запускают себя как процесс в среде сетевой операционной системы. Такие вирусы наиболее опасны, так как им доступны все ресурсы сервера. Например, взломав тем или иным способом пароль супервизора, вирус может записать себя в системный каталог сервера Novell NetWare в виде nlm-программы и указать ее имя в файле автоматического конфигурирования startup.ncf. При этом вирусная nlm-программа будет получать управление каждый раз при загрузке сервера. Современные сетевые операционные системы, такие например, как Microsoft Windows NT, допускают удаленный запуск процедур. Эта возможность также может быть использована специализированными сетевыми вирусами для распространения или для нанесения повреждений. Защита от вирусов одноранговых сетейВ этом разделе мы рассмотрим методику защиты от вирусов наиболее распространенных одноранговых сетей Novell NetWare Lite, Microsoft AddOn for Workgroups, Microsoft Windows for Workgroups версии 3.11 и Microsoft Windows 95. Для защиты одноранговых сетей необходимо использовать комбинацию административных мер со специализированным антивирусным программным обеспечением. Задача защиты одноранговой сети может быть разделена на две задачи: · защита рабочих станций от проникновения в них вирусов извне; · предотвращение быстрого и бесконтрольного распространения вирусов с одной рабочей станции на остальные. Что касается способов решения первой задачи, то тут можно принимать те же меры, что и для защиты компьютеров, не подключенных к сети. Это установка специализированного ативирусного программного обеспечения, отключение НГМД (непопулярная, но достаточно эффективная мера), жесткий контроль за новым программным обеспечением с помощью антивирусных программ (даже если они не предназначены специально для работы в сети). Проверяйте все новые программы, перед тем как устанавливать их в сетевые каталоги. Используйте для этого специальные антивирусные средства Одноранговые сети обычно не позволяют создавать бездисковые рабочие станции, так как соответствующие сетевые программы должны находиться на локальных дисках рабочих станций. Однако администратор сети (или кто-то из технического персонала) может отключить НГМД или вовсе изъять их из компьютера. В этом случае пользователь не сможет вставить никакую дискету в компьютер, в том числе дискету с зараженной программой. Надежнее всего отключить НГМД аппаратно, однако для такого отключения нужно открывать корпус компьютера. В качестве альтернативы мы предлагаем отключение при помощи программы BIOS Setup. Дополнительно администратор сети должен назначить пароль для запуска этой программы, чтобы пользователь не смог самостоятельно подключить НГМД. Бездисковые рабочие станции или станции с отключенными накопителями на гибких магнитных дисках представляют собой серьезное препятствие для проникновения вирусов в сеть Казалось бы, работать на компьютере с отключенным НГМД неудобно, но это только на первый взгляд. К тому же все зависит от того, какая именно работа выполняется. Если несколько пользователей обращаются к общей базе данных, расположенной на диске одной из рабочих станций, записывая в нее информацию или извлекая ее оттуда с целью просмотра или печати, НГМД не нужен. Другое преимущество рабочих станций с отключенными НГМД - невозможность кражи секретной или конфиденциальной информации недобросовестными сотрудниками. Здесь только нужно учесть, что в настоящее время появились дисковые устройства, подключаемые к параллельному или последовательному порту компьютера. Их можено использовать для чтения или записи. Кроме того, к указанным выше портам нетрудно подключить малогабаритный компьютер типа Notebook, организовав несанкционированную передачу данных с помощью, например, такой распространенной программы, как Norton Commander. Однако обсуждение проблем обеспечения безопасности такого рода выходит за рамки нашей книги, посвященной борьбе с вирусами. Тем не менее, в ответственных случаях можно отключить неиспользуемые параллеьные и последовательные порты с помощью все той же программы BIOS Setup. Практически все современные версии BIOS позволяют это сделать. Вторая задача (предотвращение распространения вируса в сети), решается прежде всего правильной организацией доступа пользователей к сетевым ресурсам. Существенную помощь в этом также окажут антивирусные средства, позволяющие обнаружить вирус на ранней стадии его появления, предотвратив дальнейшее распространение. Основное правило распределения доступа заключается в том, что не следует предоставлять пользователям права доступа, которые не нужны им для выполнения работы. Никогда и ни при каких обстоятельствах не предоставляйте обычным пользователям права записи во все сетевые каталоги и особенно в корневые каталоги сетевых томов Администратор должен тщательно продумать права доступа для сетевых каталогов. При этом следует по возможности не предоставлять пользователям права на запись, особенно для каталогов, содержащих загрузочные файлы программ. Очевидно, если пользователь имеет права на запись в сетевой каталог, содержащий программы, то при возникновении на его рабочей станции вирусов, они заразят файлы в сетевом каталоге. Приведем конкретные рекомендации по административным мерам защиты наиболее распространенных одноранговых сетей. Novell NetWare LiteСеть Novell NetWare Lite достаточно распространена ввиду простоты установки и сопровождения. Эта сеть нетребовательна к ресурсам и неплохо работает даже на дешевых компьютерах с процессором i80286 и объемом оперативной памяти 1 Мбайт. Сетевое программное обечпечение Novell NetWare Lite поставляется на дискетах. Для каждой рабочей станции вы должны приобрести отдельный комплект дискет. Полностью процедура установки и настройки сети Novell NetWare Lite приведена в 4 томе нашей серии книг “Персональный компьютер. Шаг за шагом”, который называется “Сети компьютеров в вашем офисе”. Однако для удобства мы расскажем о том, как в сети Novell NetWare Lite выполняются процедуры создания пользователей и определение прав доступа к сетевым ресурсам. Именно эти вопросы наиболее важны для организации защиты от вирусов административными методами. После установки Novell NetWare Lite на диске C: рабочей станции создается каталог NWLITE, в котором есть два подкаталога с именами NLCNTL и TUTOR, а также файлы самой оболочки NetWare Lite. В каталоге C:\NWLITE имеется файл startnet.bat, который предназначен для запуска сетевой оболочки. Вот его содержимое: LSL NE2000 IPXODI A SHARE SERVER CLIENT В этом файле запускается несколько резидентных программ. Вначале запускается программа lsl.com. Эта программа реализует так называемую спецификацию открытого интерфейса связи (Open Link Interface - OLI) - стандартную спецификацию для одновременной работы в одной сети нескольких коммуникационных протоколов. Программа lsl.com служит связующим звеном между драйвером сетевого адаптера (в нашем случае драйвером является программа ne2000.com) и коммуникационным протоколом IPX. После lsl.com загружается драйвер сетевого адаптера ne2000.com, затем программа ipxodi.com. Программа ipxodi.com реализует коммуникационный протокол IPX (параметр A указывает, что программа ipxodi.com должна загружать модули, отвечающие только за базовые возможности IPX). Далее происходит запуск утилиты MS-DOS share.exe. Эта утилита нужна для безопасной работы с файлами в мультипользовательском режиме. В конце файла startnet.bat запускаются программы server.exe и client.exe. Если рабочая станция должна выполнять только функции сервера, не запускайте программу client.exe, если только клиента - не запускайте программу server.exe. Файл startnet.bat запускается, как правило, автоматически при загрузке операционной системы MS-DOS из файла autoexec.bat, однако пользователи могут запускать его вручную при необходимости. Для того чтобы защитить рабочую станцию от нападения вирусов, полученых из сети, следует выделять дисковые ресурсы своей станции по возможности только для чтения. Особенно это относится к каталогам, в которых находятся загрузочные файлы программ. Если пользователь зараженной рабочей станции имеет доступ к вашим дискам только на чтение, такой же доступ есть и у вирусов. Поэтому он не повредит ваши файлы. Для выделения ресурсов рабочей станции в коллективное пользование и управления доступом других пользователей к этим ресурсам вы должны запустить программу net.exe, которая расположена в каталоге NWLITE. В ответ на сообщение следует ввести имя пользователя - SUPERVISOR. При этом вы будете подключены к сети как системный администратор. На экране появится меню утилиты net.exe (рис. 4.4).

Рис. 4.4. Главное меню утилиты net.exe С помощью этого меню вы можете, в частности, создавать сетевые каталоги, подключать к сети новых пользователей и определять их права доступа. Прежде всего надо создать пользователей и определить их права. Для этого выберите в меню строку Supervise the network (управление сетью). Появится меню Supervise the network (рис. 4.4), в котором вам надо выбрать строку Users.

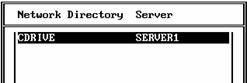

Рис. 4.4. Меню Supervise the network После этого на экране появится меню Users. В нем будет только один пользователь с именем SUPERVISOR. Нажмите клавишу <Insert> и введите имя нового пользователя. Имя должно состоять не более чем из 15 символов. Завершите ввод клавишей <Enter>. Затем на экране появится диалоговая панель Account Information for User..., где вместо многоточия будет указано имя создаваемого пользователя. В поле User's full name задайте полное имя пользователя. Содержимое поля Supervisor privileges определяет, обладает ли пользователь привилегиями супервизора сети. Если в этом поле находится значение Yes, пользователь обладает правами супервизора. Обычно в небольшой сети, состоящей из нескольких компьютеров, для упрощения обслуживания сети всем пользователям предоставляются права права супервизора. Однако с точки зрения устойчивости сети к вирусам этого нельзя делать ни в коем случае. Помните - права пользователя автоматически переходят к вирусу. Предоставляйте пользователям минимально возможные права доступа В поле Password вы сможете задать пароль для пользователя. Если пользователь забыл свой пароль, супервизор может его изменить, нажав в поле Password два раза клавишу <Enter>. Не пренебрегайте паролем, особенно для дисков и каталогов, доступных на запись. Несмотря на потенциальную возможность создания вирусов, “подсматривающих” или подбирающих пароль, большинство вирусов не умеют этого делать. Подготовив все поля, нажмите клавишу <Esc> и подтвердите свое желание сохранить сделанные изменения. Для этого выберите строку Yes в появившемся меню Save changes. Предоставляя доступ другим рабочим станциям к собственным каталогам и дискам, не забудьте указать минимально необходимые права доступа. Для создания сетевых каталогов, доступных другим пользователям, вы должны запустить программу net.exe и войти в сеть как супервизор. В главном меню утилиты выберите строку Supervise the network. В появившемся меню выберите строку Network directories. Вы увидите список существующих сетевых каталогов Network Directory Server (рис. 4.5).

Рис. 4.5. Список существующих сетевых каталогов Для создания нового каталога нажмите клавишу <Insert>. Появится меню серверов NetWare Lite. Выберите нужный вам сервер и нажмите клавишу <Enter>. Вам будет предложено ввести имя сетевого которое должно состоять не более чем из 15 символов. После ввода имени каталога вы окажетесь в диалоговой панели, с помощью которой нужно описать создаваемый сетевой каталог (рис. 4.6).

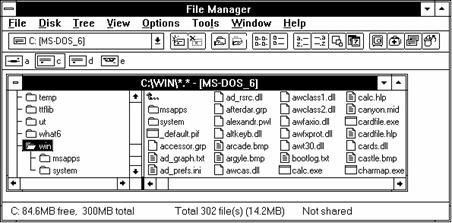

Рис. 4.6. Описание создаваемого сетевого каталога В поле Default access rights укажите права доступа к каталогу, присваиваемые пользователям по умолчанию. Вы можете указать ALL для предоставления полного доступа к каталогу (чтение и запись), READ для разрешения доступа на чтение и NONE для полного запрещения доступа к каталогу. По возможности избегайте предоставления полного доступа. Если некоторые из пользователей должны иметь в данном каталоге права, отличные от прав, заданных по умолчанию, воспользуйтесь полем Users with nondefault rights. Microsoft AddOn for WorkgroupsСеть Microsoft AddOn for Workgroups, так же как и сеть Novell NetWare Lite, позволяет объединить компьютеры с процессором i80286 и с объемом оперативной памяти 1 Мбайт. Дополнительно программное обечпечение Microsoft AddOn for Workgroups позволяет получить доступ рабочим станциям MS-DOS к серверам на базе Microsoft Windows for Workgroups и Windows NT. В силу этого сети Microsoft AddOn for Workgroups получили достаточно широкое распространение. Полное описание приемов работы в среде этой сети вы найдете приведена в 4 томе нашей серии книг “Персональный компьютер. Шаг за шагом”. Методика защиты этой сети от вирусов полностью аналогична методике защиты сети Novell NetWare Lite. Рабочие станции сети должны быть защищены обычными несетевыми антивирусными средствами, такими, например, как антивирусный комплект АО “ДиалогНаука” или аппаратное устройство защиты Sheriff. Кроме того, необходимо ограничить доступ пользователей к сетевым каталогам, особенно на запись. Отдавая в коллективное пользование локальный диск или каталог рабочей станции, вы должны запустить программу net.exe с параметром share: net share Name=Drive:[\Path] Параметр Name определяет имя, под которым пользователи сети увидят ваш каталог. Нужно также указать локальный диск Drive, на котором этот каталог расположен, и путь к каталогу Path. Например, для того чтобы предоставить доступ к каталогу d:\src, можно использовать следующую команду: net share source=d:\src Полный формат параметров команды share для распределения дисков представлен ниже: net share ShareName=Drive:[Path][/remark:”Text”][/saveshare:no] [/read[:Pwd1]][/full[:Pwd2]] Здесь ShareName - сетевое имя, которое будет видно пользователям других рабочих станций. Дополнительно при распределении диска или каталога вы можете указать параметры /remark, /saveshare:no, /read и /full. Параметр /remark позволяет задать произвольный текстовый комментарий Text, описывающий ресурс. Если указать параметр /saveshare:no, каждый раз при запуске рабочей станции вам придется заново отдавать ее ресурсы в коллективное пользование запуском программы net.exe с параметром share. Вы можете ограничить доступ пользователей (и, соответственно, вирусов) к дискам вашей рабочей станции, указав при распределении параметры /read и /full с паролем или без пароля. По умолчанию предоставляется доступ только на чтение (которому соответствует параметр /read), причем без пароля. Для предоставления полного доступа к диску или каталогу вы должны указать параметр /full (с паролем или без). Например, следующая команда предоставляет полный доступ к каталогу d:\src только после предъявления пароля: net share source=d:\src /remark:”Source Code Lib” /full:pwdfull Microsoft Windows for Workgroups версии 3.11Одноранговая сеть Microsoft Windows for Workgroups версии 3.11 также получила широкое распространение, так как она обеспечивает удобные средства интеграции рабочих групп пользователей, встроенные непосредственно в графическую среду Windows. Приложение File Manager, которое поставляется в составе дистрибутива Microsoft Windows for Workgroups, позволяет выделять ресурсы рабочей станции в коллективное пользование и подключаться к сетевым ресурсам. Для этого достаточно просто нажать нужную кнопку на полосе инструментальных средств Toolbar (рис. 4.7).

Рис. 4.7. Главное окно приложения File Manager операционной системы Microsoft Windows for Workgroups версии 3.11 Ниже мы перечислили назначение некторых кнопок, имеющих в основном отношение к дисковым сетевым ресурсам.

Обратите внимание, что среди других кнопок есть кнопка для запуска антивирусного приложения Microsoft Antivirus for Windows. Это приложение поставляется в составе MS-DOS.

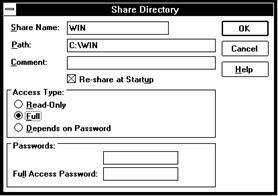

После этого на экране появится диалоговая панель Share Directory (рис. 4.8).

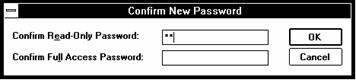

Рис. 4.8. Диалоговая панель Share Directory, предназначенная для выделения диска или каталога в коллективное пользование В поле Share Name следует задать произвольное имя, под которым этот каталог будет виден другим пользователям. Группа переключателей Access Type позволит вам определить права доступа к создаваемому сетевому ресурсу. Если включить переключатель Read-Only, пользователи получат доступ только на чтение. Включив переключатель Full, вы можете предоставить полный доступ (на чтение и на запись). И, наконец, если включить переключатель Depends on Password, вы сможете задать два пароля: один для доступа только на чтение, другой - для полного доступа. Те пользователи, которые знают только пароль на чтение (а также вирусы, не умеющие подбирать пароль), не смогут использовать сетевой диск для записи. Не следует предоставлять пользователям права доступа в сетевые каталоги, соедржащие исполнимые файлы или дистрибутивы программных продуктов Пароль указывается в группе полей Passwords. В зависимости от установки переключателей Access Type в этой группе может быть одно или два поля для ввода, соответственно, пароля на чтение и на запись. После ввода следует подтвердить пароли, указав их еще раз в диалоговой панели Confirm New Password (рис. 4.9).

Рис. 4.9. Повторный ввод пароля для проверки Microsoft Windows 95Новая операционная система Microsoft Windows 95 предназначена для замены операционных систем Microsoft Windows версии 3.1 и Microsoft Windows for Workgroup версии 3.11. В нее встроены средства организации одноранговой сети, поэтому любой пользователь может выделить ресурсы своей станции в коллективное пользование. Способ такого выделения очень прост - достаточно сделать щелчок правой клавишей мыши по пиктограмме ресурса и в появившемся контекстном меню выбрать строку Sharing. На экране появится блокнот, в котором нас будет интересовать страница Sharing, показанная (для диска C:) на рис. 4.10.

Рис. 4.10. Страница Sharing, с помощью которой можно задать атрибуты доступа для сетевого каталога или диска Для ограничения доступа к диску следует воспользоваться переключателями из группы Access Type. Вы можете предоставить полный доступ к ресурсу (включив переключатель Full), только на чтение (при помощи переключателя Read-Only) или в зависимости от пароля (Depends on Password). Перечисленные варианты доступа полностью соответствуют тем, что используются в Microsoft Windows for Workgroups. Если вы собираетесь разрешить доступ к своему диску на запись, укажите в поле Full Access Password пароль. В противном случае вирусы смогут беспрепятственно проникнуть на ваш диск с любой рабочей станции. Заметим, что если пользователь получил доступ к вашему диску на запись, предоставив необходимый пароль, а затем запустил зараженную программу, вирус “перескочит” на ваши диски. Поэтому чисто административные меры борьбы с вирусами необходимо комбинировать с использованием специального антивирусного программного обеспечения, установленного на все рабочие станции одноранговой сети. Защита централизованных сетейВ централизованных сетях с файл-серверами Novell NetWare или IBM Lan Server необходимо защищать от проникновения вирусов, с одной стороны, рабочие станции, с другой - файл-серверы. Что касается методов защиты рабочих станций, то они уже были нами описаны. Здесь вы можете использовать ту же методику, что и для защиты персональных компьютеров, не объединенных в сеть. Novell-708 Резидентный вирус. Заражает только программы с расширением имени COM. Пытается обращаться к программному интерфейсу Novell NetWare. Защита файл-сервера может выполняться как административными мерами, так и с помощью специальных антивирусных программ, работающих в среде сетевой операционной системы. Административные меры подразумевают правильное распределение прав доступа пользователей к сетевым каталогам, расположенным на дисках сервера. Необходимо также принимать специальные меры предосторожности при подключении к сети пользователей с правами администратора. Последнее особенно важно из-за того что администраторы имеют права на запись в любые каталоги, поэтому если на рабочей станции администратора находится активный вирус, он может заразить все программные файлы, расположенные на сервере. В настоящее время несколько производителей предлагают специальные антивирусные программы, которые запускаются на файл-сервере и работают, как правило, в фоновом режиме, постоянно проверяя сетевые каталоги. Дополнительно такие программы могут сканировать все файлы, которые записываются на диски сервера или читаются с них, однако такой режим работы, очевидно, уменьшает производительность системы. Используя программные средства защиты от вирусов, необходимо постоянно пополнять базу данных вирусов или получать новые версии антивирусных средств. В противном случае возможно поражение сервера новым вирусом, информация о котором раньше отсутствовала у разработчика антивирусных средств. Novell-3120 Резидентный вирус с элементами стелс-технологии. Заражает программы с расширением имени COM и EXE. Пытается обращаться к программному интерфейсу Novell NetWare. Аппаратные средства защиты (и только они) помогут вам в том случае, если вирус сумел “подсмотреть” или подобрать пароль системного администратора. Например, вы можете защитить аппаратно тома сервера от записи. Если в этом случае вирус (или системный администратор) попытается изменить содержимое какого-либо файла на таком томе, защита сработает и сервер будет заблокирован. Далее мы рассмотрим особенности защиты от вирусов сетей Novell NetWare и серей с серверами IBM LAN Server. Защита сети Novell NetWare версии 3.12Сеть Novell NetWare версии 3.12 очень распространена в России благодаря ее высокой надежности и быстродействию, а также удобстве в администировании. В 3 томе серии книг “Персональный компьютер. Шаг за шагом” мы подробно рассмотрели процесс ее установки, настройки и использования, поэтому здесь мы ограничимся только самыми минимальными сведениями, нужными для организации защиты серверов Novell NetWare и всей сети в целом от вирусов. Пользователи сети Novell NetWare и их праваПользователей сети Novell NetWare можно разделить на обычных, администраторов групп и системных администраторов (супервизоров). Системный администратор обладает неограниченными правами, в то время как администратор групп может подключать к серверу новых пользователей (или создавать новые группы пользователей). Администратор групп может наделять правами созданные им группы пользователей и отдельных пользователей в рамках прав, предоставленных ему системным администратором. Группы могут объединять любых пользователей, имеющих сходные права доступа к тем или иным сетевым ресурсам. Именно системный администратор должен определять стратегию распределения прав в сети. При этом, если в сети много пользователей и групп, он может делегировать часть своих прав администраторам групп. На системном администраторе должна лежать и работа по организации защиты сети от вирусов. Предоставление доступа к сетевым каталогамОсновной принцип, которому должен следовать системный администратор, вырабатывая стратегию предоставления доступа заключается в том, что пользователям не следует предоставлять прав, которые не нужны им для работы. Если следовать этому принципу, можно избежать многих неприятностей, связаных с потерей или искажением данных, хранящихся на сервере. В том числе, с потерями или искажениями, вызванными вирусами. Кроме этого, следует убедиться в том, что те права, которые запрашиваются пользователями, действительно им нужны. Вполне возможно, что в ряде случаев хватило бы и меньших прав. Наиболее грубая ошибка системного администратора заключается в предоставлении кому бы то ни было прав на запись в системные каталоги LOGIN, PUBLIC, SYSTEM. К каталогу SYSTEM никто, кроме системного администратора, не должен иметь доступ ни на чтение, ни тем более на запись. Никогда не предоставляйте пользователям права доступа на запись в каталоги LOGIN, PUBLIC, SYSTEM. Обычный пользователь не должен также иметь никаких прав на доступ к каталогу SYSTEM Представьте себе, что системный администратор предоставил всем пользователям право записи в каталог LOGIN. Если на одной из рабочих станций появится активный вирус, он заразит файл LOGIN.EXE, который используется для подключения пользователей к сети. Теперь когда любой другой пользователь подключится к сети или просто просмотрит список серверов при помощи программы SLIST.EXE, расположенной в том же каталоге, вирус заразит его рабочую станцию. Через некоторое (очень небольшое) время вирусная эпидемия охватит всю сеть. Если же к сети подключится системный администратор, имеющий права на запись во все сетевые каталоги, вирус моментально проникнет на все диски файл-сервера. Системный администратор должен подключаться к сети только с проверенной на отсутствие вирусов рабочей станции, иначе вирус проникнет во все сетевые каталоги Описанная выше ситуация не является гипотетической. Мы столкнулись с ней в одной фирме, которая вызывала нас для антивирусной профилактики через службу “Компьютерной скорой помощи”â, которая создана в АО “ДиалогНаука”. Случай с каталогом LOGIN можно обобщить. Любой программный файл, доступный для записи, служит потенциальным средством распространения вируса в сети. Поэтому мы настоятельно рекомендуем защищать от записи все каталоги, содержащие программные файлы. Лучше всего если системный администратор выделит для данных, которые изменяются пользователями (например, для файлов баз данных) отдельные каталоги. В этих каталогах пользователи могут иметь права доступа на запись. Системный администратор должен следить за тем, чтобы в таких каталогах не появлялись программные файлы, так как они могут оказаться зараженными вирусами. В последнее время появились вирусы, поражающие файлы документов, например, doc-файлы, создаваемые текстовым процессором Microsoft Word for Windows. По большей части системный администратор не может хранить такие файлы в защищенных от записи каталогах, так как пользователи постоянно редактируют свои документы. В этом случае необходимо применять специальные антивирусные средства на рабочих станциях, например, Doctor Web for WinWord. Novell-528 Резидентный вирус. Заражает только программы с расширением имени COM. При завершении программы дважды исполняется функция программного интерфейса Novell NetWare "Add Trustee to directory" с именами "WORK:" и "SYS:". Эта функция предназначена для добавления прав доступа к сетевым каталогам. Для предоставления прав доступа к сетевым каталогам системный администратор должен запустить программу SYSCON.EXE, которая находится в каталоге PUBLIC. Детальное описание этого процесса выходит за рамки нашей книги, однако мы сделаем некоторые замечания. При необходимости вы можете обратится к 3 тому нашей серии книг “Персональный компьютер. Шаг за шагом”. Полный список прав доступа к каталогам и файлам, которые системный администратор может предоставить пользователям, показан на рис. 4.11.

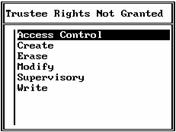

Рис. 4.11. Права доступа к сетевым каталогам и файлам Ниже мы приведем обозначение и краткое описание видов доступа к файлам и каталогам.

Для обычных пользователей достаточно указывать следующие виды доступа: File Scan, Create, Erase, Modify, Write. Для администраторов групп дополнительно можно указать права Access Control. Если каталог содержит программные файлы, для него не следует разрешать доступ Write, Modify, Erase, Create. Предоставление доступа к отдельным файламПрограмма FILER.EXE, расположенная в каталоге PUBLIC, позволяет системному администратору устанавливать права доступа к отдельным файлам (рис. 4.12).

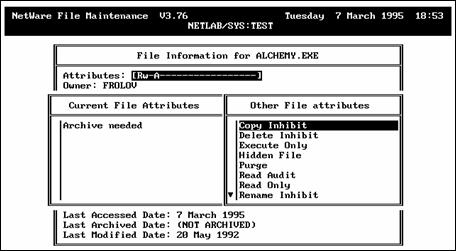

Рис. 4.12. Просмотр и изменение атрибута файла В частности, для защиты файла от нападения вирусов вы можете установить для него атрибут Read Only. Системные администраторы знают о существовании очень интересного атрибута Execute Only, который можно установить, но нельзя снять (во всяком случае, нет никаких документированных средств для снятия этого атрибута). Напомним, что файл, отмеченный атрибутом Execute Only, можно запустить, но нельзя прочитать как обычный файл. Было бы очень заманчиво использовать атрибут Execute Only для защиты файлов от нападения вирусов, однако мы должны отметить два момента. Во-первых, атрибут Execute Only можно устанавливать только для программ DOS, не использующих оверлейную структуру и не выполняющих прямое чтение загрузочного файла. В то же время многие программы дописывают к концу exe-файла данные, которые они затем читают в процессе своей работы. Kkyyzz.1413 При старте программы, имя которой заканчивается на LI.EXE, вирус Kkyyzz.1413 обращается к программному интерфейсу Novell Netware. Когда вводится слово "kkyyzz" с использованием буферизованного ввода (функция 0Ah прерывания Int 21h), вирус удаляет свой код из памяти. Как следствие вы не можете защитить атрибутом Execute Only загрузочные файлы приложений и библиотек динамической компоновки операционных систем Microsoft Windows и OS/2. Эти файлы содержат специальные данные (ресурсы) которые читаются из файла при необходимости при выполнении приложений. Для доступа к ресурсам используются команды прямого чтения, которые не будут работать при установленном атрибуте Execute Only. Используйте атрибут доступа Execute Only только вместе с атрибутом Read Only Во-вторых, атрибут можно использовать только в паре с атрибутом Read Only, так как иначе вирус сможет “снять” атрибут Execute Only, просто уничтожив файл и записав на его место новый, но уже без атрибута Execute Only. Вы можете спросить: как вирус запишет файл, ведь он не сможет его прочитать? Дело в том, что вирусу не нужно читать программный файл. Во многих случаях он сможет восстановить этот файл, пользуясь, например, его образом в оперативной памяти. Когда операционная система DOS запускает файл с атрибутом Execute Only, она “читает” его в оперативную память. А там этот файл уже поджидает вирус. Сделав реконструкцию файла по образу в памяти, он может записать такой файл на место защищенного. Именно поэтому атрибуты Execute Only и Read Only необходимо использовать вместе. Проверка паролей и прав пользователейПериодически системный администратор должен проверять целостность защиты серверов. При этом следует выполнить анализ прав доступа на избыточность, а также проверить, для всех ли пользователей задан пароль. Проще всего выполнить такую проверку, запустив программу SECURITY.EXE из каталога SYSTEM. Параметры указывать не нужно. Периодически проверяйте права пользователей сети на избыточность Программа SECURITY.EXE проверит права всех пользователей и выведет на экран рабочей станции замечания. Подробное описание этих замечаний вы найдете на стр. 258 в 3 томе библиотеки “Персональный компьютер. Шаг за шагом”. На все замечания следует обязательно отреагировать, так как их появление говорит о потенциальном снижении устойчиости системы защиты сервера Novell NetWare к преднамеренным или непреднамеренным действиям пользователя или к нападению вирусов. Вход системного администратораКак мы уже говорили, вход системного администратора в сервер сопряжен с риском заражения расположенных на этом сервере сетевых каталогов, так как использованная для входа рабочая станция может быть заражена вирусом. По возможности следует избегать входить в сеть с именем пользователя, для которого не существует никаких ограничений для записи в сетевые каталоги. Поэтому при нормальной каждодневной работе пользователь, отвечающий за сеть, не должен подключаться к серверам как системный администратор. Для выполнения таких работ, как подключение других пользователей и управления доступом вполне достаточно привилегий администратора групп. К тому же, вы можете разрешить администратору групп читать содержимое всех сетевых каталогов, предоставив доступ на чтение к корневым каталогам сетевых томов. Однако рано или поздно системному администратору придется подключаться к сети как супервизору. В этом случае мы рекомендуем сделать следующее. · Проверьте рабочую станцию, которая будет использована для подключения, на присутствие вирусов. Для этого можно использовать, например, антивирусный комплект АО “ДиалогНаука” · Подготовьте чистую системную дискету, с которой можно выполнить загрузку DOS. Запишите на эту дискету все файлы, необходимые для получения доступа к серверу (программы LSL.COM, IPXODI.COM, NETX.EXE и драйвер сетевого адаптера). Запишите на эту же дискету несколько антивирусных программ, например, Aidstest и Doctor Web. Используйте самые последние версии указанных программ. Вы можете также записать на эту дискету программу LOGIN.EXE · Загрузите рабочую станцию с дискеты, подготовленной указанным выше образом, и войдите в сеть пользователем с правами системного администратора · Выполните поиск вирусов в сетевых каталогах сервера, используя перечисленные выше антивирусные программы Такая процедура защитит диски сервера от нападения вирусов, которое будет особенно опасным, если рабочая станция системного администратора окажется зараженной. Сетевые антивирусные программы для Novell NetWareРазными фирмами были созданы многочисленные антивирусные программы, специально предназначенные для работы в среде сетевой операционной системы Novell NetWare. Эти програмы представляют собой NLM-модули, загружаемые оператором с консоли Novell NetWare или через файл startup.ncf (играющий ту же самую роль, что и файл autoexec.bat в операционной системе DOS). В чем удобство таких антивирусных программ? Мы уже говорили, что сканирование сетевых каталогов можно с успехом выполнять при помощи обычных антивирусных программ, предназначенных для отдельных компьютеров, не объединенных в сеть, и рабочих станций, например, при помощи программы Doctor Web. Однако такое сканирование приходится выполнять вручную. Кроме того, для получения доступа ко всем сетевым томам и каталогом в процессе сканирования приходится подключаться к сети с именем высокопривилегированного пользователя (что опасно само по себе). WorkNet.708 Резидентный вирус. Пытается обращаться к программному интерфейсу Novell NetWare. Содержит строку "WORK:NET:". В то же время специальная сетевая антивирусная программа работает в среде сетевой операционной системы как фоновый процесс, имеющий доступ к любым сетевым ресурсам сервера, на котором она была запущена. Поэтому проверка сетевых каталогов выполняется в автоматическом режиме без вмешательства системного администратора. Дополнительно все современные сетевые антивирусные программы, предназначенные для запуска в среде сетевой операционной системы, способны автоматически проверять файлы, которые записываются пользователями в сетевые каталоги или читаются с них. В этом случае будут пресекаться попытки пользователей записать на диски файл-сервера программы, зараженные вирусами. Если же окажется, что зараженная программа была записана на сервер раньше (до установки и запуска антивирусной программы), она будет обнаружена при попытке ее запуска или копирования на диск рабочей станции или в другой сетевой каталог. Результаты сканирования записываются в журнал, который доступен для просмотра системному администратору или другому лицу с аналогичными правами доступа. Как только вирус будет обнаружен, системный администратор (или другой пользователь, идентификатор которого указывается при настройке антивирусной программы) получает сообщение. Одновременно делается запись в журнале. Доступ к зараженному файлу блокируется, что предотвращает распространение вируса по сети. Дополнительно все зараженные программы могут автоматически переписываться в отдельный каталог для последующего анализа (например, для поиска источника заражения). Эффективность обнаружения вирусов в значительной степени зависит от актуальности вирусной базы данных, входящих в состав антивирусных средств, а также от способности обнаруживать полиморфные вирусы. Простое сканирование с поиском вирусов по набору сигнатур обычно дает плохие результаты, поэтому современные сетевые антивирусные программы используют эвристические методы обнаружения вирусов. Постоянно обновляйте версии антивирусных программ (не реже одного ража в неделю или в месяц). Помните, что каждый день появляется несколько новых вирусов Среди наиболее известных антивирусных программ для Novell NetWare можно назвать следующие: Norton AntiVirus for NetWare, NetShield for NetWare, Central Point AntiVirus for NetWare, LANDesk Virus Protect, Dr. Solomon’s Toolkit for NetWare, SWEEP for Novell NetWare. В самом ближайшем будущем появится антивирусная программа Doctor Web for Novell NetWare, которая войдет в антивирусный комплект АО “ДиалогНаука”. Выбор велик, хотя можно ожидать, что программа Doctor Web for Novell NetWare будет у нас более эффективна, так как ее вирусная база постоянно обновляется и значительную часть этой базы составляют “отечественные” вирусы. Как правило, все сетевые антивирусные программы для Novell NetWare состоят из двух компонент: NLM-модуля, который запускается на сервере, и набора программ для рабочей станции, рассчитанных на использование в среде DOS или Microsoft Windows. Для примера мы расскажем вам о двух сетевых антивирусных программах: Norton AntiVirus for NetWare и NetShield for NetWare. На рис. 4.13 показана работа NLM-модуля программы Norton AntiVirus for NetWare версии 2.01.

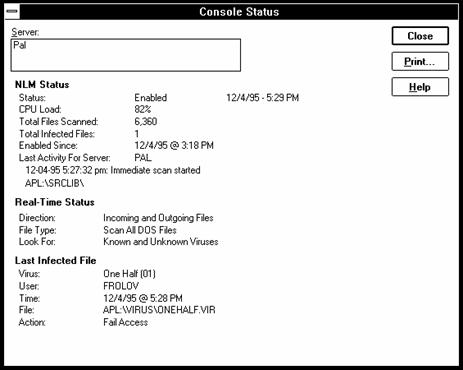

Рис. 4.13. Работа NLM-модуля программы версии 2.01 Запустив этот модуль на сервере (например, с помощью программы удаленного доступа к консоли RCONSOLE.EXE) вы можете управлять ее работой с помощью клавиш <F2>, <F3>, <F4>, <F5> и <F10>. Клавиши <F2> и <F3> предназначены, соответственно, для разрешения и блокирования работы NLM-модуля. Нажав клавишу <F4>, можно запустить процесс сканирования, который будет выполняться в автоматическом режиме. Клавиша <F5> позволяет остановить сканирование, а клавиша <F10> - выгрузить NLM-модуль антивирусной программы из памяти. Заметим, что для выполнения любых действий с NLM-модулем антивирусной программы Norton AntiVirus for NetWare тербуется указать имя пользователя, запустившего этот модуль и пароль. Таким образом, если программа была запущена системным администратором, никто другой не сможет ее заблокировать или выгрузить из памяти, отключив таким образом антивирусную защиту файл-сервера. Окно NLM-модуля антивирусной программы Norton AntiVirus for NetWare разделено на три части. В области NLM Status отображается текущее состояние модуля (разблокирован или заблокирован, процент загрузки центрального процессора сервера, общее количество проверенных файлов и т. д. В области Real-time Status отображаются текущие параметры модуля. И, наконец, в области Last Infected File приведены сведения о последнем обнаруженным зараженном файле. Здесь вы можете увидеть название найденного вируса, идентификатор пользователя, который сделал попытку записать зараженный файл на сервер, дату этого события и путь к зараженной программе, а также действия, выполненные антивирусной программой. Для управления NLM-модулем антивирусной программы Norton AntiVirus for NetWare системный администратор может использовать специальное приложение, предназначенное для работы в среде Microsoft Windows версии 3.1, главное окно которого показано на рис. 4.14.

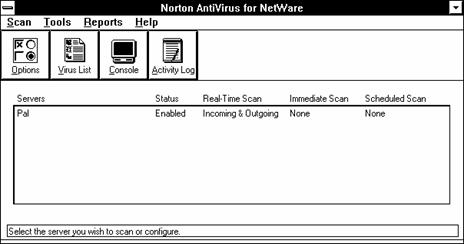

Рис. 4.14. Главное окно приложения, предназначенного для управления антивирусной программой Norton AntiVirus for NetWare версии 2.01 Доступ к самым нужным функциям приложения можно выполнять при помощи меню а также органа управления Toolbar, содержащего четыре кнопки Options, Virus List, Console и Activity Log. Нажав кнопку Console, системный администратор может определить текущее состояние NLM-модуля антивирусной программы, не прибегая к услугам программы RCONSOLE.EXE (рис. 4.15).

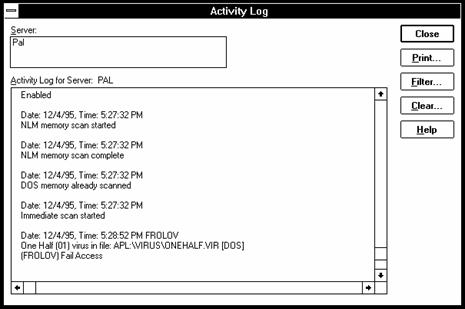

Рис. 4.15. Просмотр текущего состояния NLM-модуля антивирусной программы Norton AntiVirus for NetWare Нажав в главном окне приложения кнопку Activity Log, можно просмотреть содержимое журнала на предмет обнаружения вирусов (рис. 4.16).

Рис. 4.16. Просмотр журнала Управляющее приложение позволяет указать для NLM-модуля антивирусной программы Norton AntiVirus for NetWare многочисленные параметры, определяющие режимы ее работы (рис. 4.17).

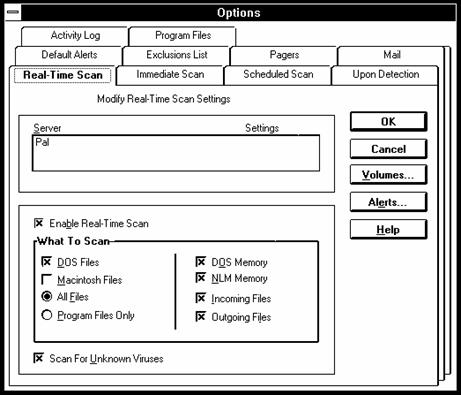

Рис. 4.17. Блокнот настройки параметров NLM-модуля антивирусной программы Norton AntiVirus for NetWare Выбрав страницу Real-Time Scan, вы можете указать, какие файлы должны сканироваться (файлы программ DOS, прораммные файлы или все файлы, файлы, которые пользователи записывают в сетевые каталоги или переписывают на диски рабочих станций из сетевых каталогов и т. д.). Дополнительно можно сканировать на предмет наличия вирусов память сервера, в которую загружаются NLM-модули, а также память, выделенную операционной системе DOS. NetBIOS-4340 Резидентный вирус. Заражает программы с расширением имени COM и EXE. При определенных обстоятельствах пытается разместить в памяти дополнительный резидентный модуль, который должен что-то делать в локальной сети с использованием программного интерфейса NetBIOS. Содержит довольно много ошибок. После 1 августа старается вылечить все зараженные файлы. Страница Default Alerts позволяет указать, кому должно направляться извещение при обнаружении вируса (рис. 4.18).

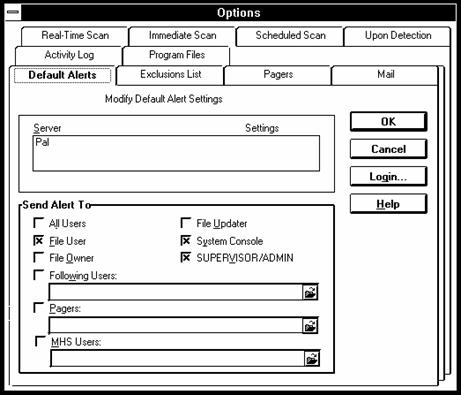

Рис. 4.18. Выбор действий при обнаружении вируса Такое извещение может быть направлено всем или только некоторым пользователям, владельцу файла, пользователю, выполняющему обновление файла или системному администратору. Сообщение о том, что в сетевых каталогах обнаружен вирус, может быть выведено на системную консоль сервера Novell NetWare, отправлено по почте MHS или даже передано на пейджер. Кнопка Virus List в главном окне управляющей программы Norton AntiVirus for NetWare предоставляет доступ к базе данных, содержащей описания вирусов и, что очень важно, рекомендуемые действия при обнаружении вирусов (рис. 4.19).

Рис. 4.19. База данных с информацией о вирусах Для получения подробной информации о каком-либо вирусе вы должны найти его имя в этом списке и нажать кнопку Info. При этом на экране появится диалоговая панель Virus Information, показанная на рис. 4.20.

Рис. 4.20. Диалоговая панель Virus Information, содержащая описание вируса и рекомендуемые при его обнаружении действия С помощью группы переключателей Characteristics вы можете узнать, является ли данный вирус резидентным вирусом, стелс-вирусом, использует ли он технологию шифрования и полиморфизм, способен ли он выполнять вредоносные действия при наступлении какого-либо события. В поле Comments находятся более подробная информация и дополнительные рекомендации. Заметим, что антивирусная программа Norton AntiVirus for NetWare не может вылечить опасный полиморфный вирус One Half (в отличие от программы Doctor Web, входящей в комплект антивирусных средств АО “ДиалогНаука”). Если вы обнаружили такой вирус, вам рекомендуется обратиться в группу технического сопровождения. Если вы сомневаетесь в успехе лечения, обращайтесь в “Компьютерную скорою помощь”® АО “ДиалогНаука”. В результате неправильного лечения могут быть потеряны важные данные и программы. Антивирусная программа (рис. 4.21) также имеет в своем составе NLM-модуль, запускаемый в среде сетевой операционной системы Novell NetWare.

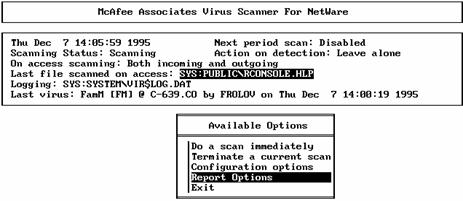

Рис. 4.21. Главное окно антивирусной программы McAfee Virus Scanner for NetWare По своим возможностям эта программа аналогична предыдущей. Ее интерфейс, выполненный в стиле утилит Novell NetWare, привычен и удобен для системных администраторов. С помощью системы вложенных меню можно управлять работой антивирусной программы как непосредственно с консоли файл-сервера, так и с рабочей станции (через программу RCONSOLE.EXE). На рис. 4.22 показано меню Configuration, с помощью которого вы можете выполнить настройку режимов работы программы McAfee Virus Scanner for NetWare.

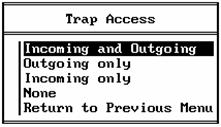

Рис. 4.22. Меню настройки режимов работы антивирусной программы McAfee Virus Scanner for NetWare С помощью строк On-access scanning options и Period-scanning options помимо всего прочего вы можете заставить антивирусную программу проверять файлы, которые пользователи записывают на диски сервера или переписывают из сетевых каталогов на диски своих рабочих станций (рис. 4.23).

Рис. 4.23. Можно использовать автоматическое сканирование файлов, попадающих на диски файл-сервера или читаемых пользователями из сетевых каталогов Выбрав строку Action when virus found, вы сможете определить действия, которые должна выполнить антивирусная программа при обнаружении вируса (рис. 4.24).

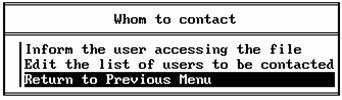

Рис. 4.24. Выбор действий при обнаружении вируса Зараженный файл может быть удален, перемещен в другой сетевой каталог (недоступный пользователям), или оставлен на месте нетронутым. С помощью меню Whom to contact (рис. 4.25), которое появляется на экране при выборе строки Contact Options, можно указать список пользователей, которым посылается сообщение о том, что на сервере был обнаружен вирус.

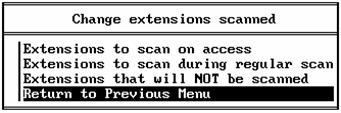

Рис. 4.25. Меню Whom to contact С помощью строки можно задать список расширений файлов, подвергаемых сканированию (рис. 4.26).

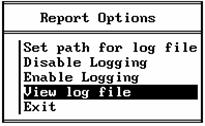

Рис. 4.26. Меню Change extensions scanned, которое появляется при выборе одноименной строки из главного меню программы Меню Report Option позволяет управлять процессом протоколирования результата сканирования (рис. 4.27).

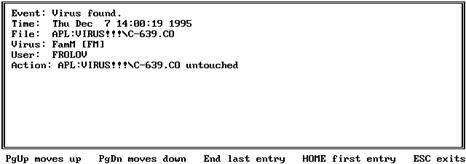

Рис. 4.27. Меню Report Option Выбрав из этого меню строку View log file вы сможете просмотреть файл протокола сканирования на экране (рис. 4.28).

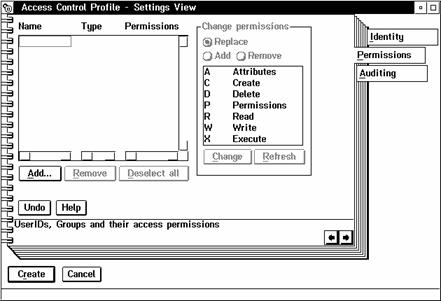

Рис. 4.28. Просмотр протокола сканирования сетевых каталогов Защита сети на базе сервера IBM LAN Server для OS/2Методика защиты сети, созданной на базе серверов IBM LAN Server во многом аналогична методике защиты сети Novell NetWare. Если вы - системный администатор такой сети, вам прежде всего необходимо правильно распределить права доступа. Кроме того, вы можете использовать для защиты сервера специально разработанные программные и аппаратные антивирусные средства. В отличие от сети Novell NetWare, все сетевое программное обеспечение, необходимое для доступа к файл-серверу IBM LAN Server, хранится на рабочих станциях. Рабочие станции DOS и Windows нужно защищать от вирусов точно также, как и отдельные компьютеры, не подключенные к сети. Более подробно об установке, настройке и использовании сервера IBM LAN Server 4.0 Advanced вы можете прочитать в 20 томе нашей серии книг “Библиотека системного программиста”, которая называется “Операционная система IBM OS/2 Warp”. ComeOut-3624 Резидентный вирус. Заражает только программы с расширением имени EXE. “Нападает” прежде всего на файлы, расположенные в текущем каталоге. Резидентный модуль остается в памяти видеоконтроллера EGA или VGA (но не CGA). Не активизируется, если в корневом каталоге диска C: имеется файл с именем COME.OUT. Содержит заготовки для дальнейшего развития и глобальные идеи по взлому локальной сети. Сочетание глубины идей и не очень высокого класса программирования приводит к быстрому “повисанию” системы. Системный администратор перед подключением к сети должен тщательно проверить свою рабочую станцию, убедившись в отсутствии вирусов. Административные меры защитыСистемный администратор сети на базе сервера IBM LAN Server может создавать группы пользователей, так же как и администратор сети Novell NetWare. Однако способ присваивания прав доступа отличается от использованного в Novell NetWare. В сети Novell NetWare права доступа назначаются пользователям и группам пользователей с помощью программы SYSCON.EXE. Что же касается сервера IBM LAN Server, то права доступа определяются с помощью блокнота свойств сетевого ресурса, который отображается на экране в ответ на щелчок правой клавишей мыши по соответствующей пиктограмме. Для определения списка пользователей и групп пользователей, имеющих права доступа к ресурсу, а также для определения самих этих прав необходимо выбрать страницу “Permissions” (рис. 4.29).

Рис. 4.29. Страница “Permissions”, позволяющая определить права доступа к ресурсу для групп пользователей и отдельных пользователей Вы можете указать следующие права доступа:

Для предотвращения заражения программных файлов вирусами вы можете указать права доступа Read и Execute для обычных пользователей. По возможности никогда не предоставляйте пользователям права доступа Write, Delete, Attributes, Permissions и Create к каталогам, содержащим программные файлы. Не используйте для программных файлов комбинацию прав доступа Execute, Write и Delete. Если вам нужно защитить файл от вирусов, укажите для него только одно право доступа - Execute Если вы указываете для программного файла права доступа Execute, надеясь защитить его таким образом от вирусной атаки, проследите за тем, чтобы для этого файла не были указаны права доступа Write и Delete. В противном случае вирус может удалить такой файл, создав на его месте новый, для которого разрешено выполнение операции записи. Мы уже рассказывали об этой возможности при описании атрибута Execute Only, который используется в операционной системе Novell NetWare. Антивирусные программы для защиты сети на базе IBM LAN ServerПрограммная защита серверов сети на базе IBM LAN Server для OS/2 может выполняться с использованием тех же средств, что и защита рабочих станций OS/2. Прежде всего это такая антивирусная программа, как IBM AntiVirus for OS/2, обладающая способностью выполнять сканирование сетевых дисков и каталогов в фоновом режиме. Существуют и другие антивирусные программы, способные работать в среде OS/2. Это Armour/FireBreak, Dr. Solomon’s AntiVirus Toolkit, LanDesk Virus Protect и т. д. Заметим, что пока не наблюдается широкого потока вирусов, специально ориентированных на операционную систему OS/2, однако такие вирусы могут быть созданы. К тому же, в среде виртуальной машины DOS, работающей под управлением OS/2, могут распространяться и обычные вирусы, ориентированные на операционную систему DOS. |